คือเซิฟเวอร์ผมเพิ่งลงใหม่ๆ ขึ้นเด้งข้อความ Brute Force มาอยู่เรื่อยๆ เท่าที่ผมรู้มันไม่มีปุ่มบล้อกไอพีมาให้…

จากการที่ผมได้ไปค้นหาข้อมูลต่างๆตาม forum มาก็พบว่าคนส่วนใหญ่จะใช้ Csf กันเยอะมาก

ซึ่งถ้าผมลงบนเซิฟเวอร์ผมที่มีแรมอันน้อยนิด (1GB ) @DigitalOcean จะเป็นทางเลือกที่ดีมั้ยคับ ?

มีใครพอจะทราบวิธีหยุด BruteForceAttack ในรูปแบบอื่นที่กินแรมน้อยอีกมั้ยคับ ?

ลองติดตั้ง fail2ban น่าจะช่วยได้ครับ

หรือตั้งรหัสผ่านให้ยากๆครับ แล้วปิดการแจ้งเตือนไปเลยตามลิ้งค์ด้านล่างครับ

ถ้าชัวร์ในเรื่องรหัสผ่านทั้งหลายแหล่

วิธีแก้ Brute Force Attack ของผมคือ “ปิด” มันซ่ะ

เคยเจอว่ามีวิธีทำใน da website

เปลี่ยนportในการloginจะช่วยได้มัียครับ

csfครับอยู่เลย ไม่กินแรมด้วย พอเข้ามาสุ่มเกิน 5-10 ทีก็โดนบล๊อคละ

ของผมใช้ตามนี้ครับ http://help.directadmin.com/item.php?id=380 เลือกเอาว่าใช้แบบไหน

แล้วก็ปิดแจ้งเตือนโดยเพิ่ม hide_brute_force_notifications=1 เข้าไปใน config ของ directadmin

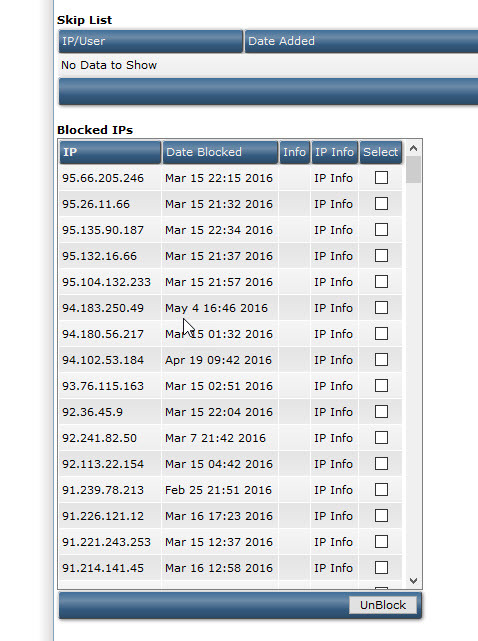

สามารถดู ip ที่ถูก block ได้จากเมนู Brute Force Monitor และลบออกจากในหน้านี้ได้เลย

รู้สึกว่าบอทจะมีระบบสแกนหาพอต auto ด้วยช่วยได้น่อยๆครับ

อันนี้ไม่จำเป็นต้องลง csf ใช่มั้ยคับคือทำตามมันก็ใช้ได้เลยเห็นบ้างไกด์ให้ทำไรกับcsf ด้วย

แต่ถ้าไม่บล้อกมันจะไม่กินสัพยากรเซิฟเวอร์หรอครับ

มันจะตีมาเรื่อยๆครับถ้าไม่ บล๊อค อันนั้นเป็นเหมือนการไม่สนใจถ้ามั่นใจรหัสก็ไม่ต้องกลัวครับ ส่วนทรัพยากร ถ้าไม่โดนDDosมันน้อยกว่าเราเข้าเว็บครับ

csf ทำงานดีกว่า และเบากว่าระบบของ DA ครับ

อย่างแรกเลยคือ อะไรที่เปลี่ยน port ได้ก็เปลี่ยนซะให้หมด เพราะพวก bf มันจะมาทาง port ปกติ

ssh 22 > xxx

ftp 21 > xxx

da 2222 > xxx

ส่วนเว็บกับอีเมล์คงเปลี่ยนไม่ได้ก็ต้องอาศัยพวก lfd / fail2ban / bfd มาช่วย scan log และ block ip ที่ bf เข้ามา

หากไม่เปลี่ยน port ก็จะมี ip ที่ block จาก script กัน bf ที่มาทาง ftp กับ ssh เป็นจำนวนมาก ไม่ส่งผลดีกับการใช้ ram แน่นอน

ตามนี้ครับ เปลี่ยน port แล้วปิด scan port จบทุกอย่างเงียบเป้นเป่าสาก

This topic was automatically closed 90 days after the last reply. New replies are no longer allowed.